تم ربط الفاعل التهديدي وراء هجوم سلسلة التوريد SolarWinds ببرنامج ضار آخر "شديد الاستهداف" بعد الاستغلال يمكن استخدامه للحفاظ على الوصول المستمر إلى البيئات المخترقة.

ويؤكد هذا التطوير، الذي يطلق عليه اسم MagicWeb من قبل فرق استخبارات التهديدات في مايكروسوفت، التزام نوبليوم Nobelium بتطوير القدرات المصممة لهذا الغرض والحفاظ عليها.

نوبليوم Nobelium هو لقب عملاق التكنولوجيا لمجموعة من الأنشطة التي ظهرت مع الهجوم المتطور الذي استهدف SolarWinds في ديسمبر 2020، والذي يتداخل مع مجموعة القرصنة الدولة القومية الروسية المعروفة على نطاق واسع باسم APT29 أو Cozy Bear أو The Dukes.

وقالت مايكروسوفت: "لا تزال نوبليوم Nobelium نشطة للغاية، حيث تنفذ حملات متعددة تستهدف المنظمات الحكومية والمنظمات غير الحكومية والمنظمات الحكومية الدولية (IGOs) ومراكز الفكر في جميع أنحاء الولايات المتحدة وأوروبا وآسيا الوسطى".

تم تقييم MagicWeb، الذي يشترك في أوجه التشابه مع أداة أخرى تسمى FoggyWeb، على أنه تم نشره للحفاظ على الوصول واستباق الإخلاء أثناء جهود الإصلاح ، ولكن فقط بعد الحصول على وصول متميز للغاية إلى بيئة والانتقال إلى خادم AD FS.

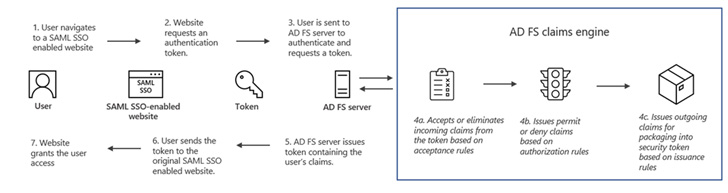

في حين أن FoggyWeb يأتي مع قدرات متخصصة لتقديم حمولات إضافية وسرقة المعلومات الحساسة من خوادم Active Directory (AD FS)، فإن MagicWeb عبارة عن DLL مارق (إصدار خلفي من "Microsoft.IdentityServer.Diagnostics.dll") يسهل الوصول السري إلى نظام AD FS من خلال تجاوز المصادقة.

وقالت مايكروسوفت: "تعتمد قدرة نوبليوم Nobelium على نشر MagicWeb على الوصول إلى بيانات اعتماد متميزة للغاية تتمتع بإمكانية الوصول الإداري إلى خوادم AD FS، مما يمنحهم القدرة على تنفيذ أي أنشطة ضارة يريدونها على الأنظمة التي يمكنهم الوصول إليها".

وتأتي هذه النتائج في أعقاب الكشف عن حملة بقيادة APT29 تستهدف المنظمات التابعة لحلف شمال الأطلسي بهدف الوصول إلى معلومات السياسة الخارجية.

وعلى وجه التحديد، يستلزم ذلك تعطيل ميزة تسجيل المؤسسة التي تسمى التدقيق Purview (التدقيق المتقدم سابقا) لحصاد رسائل البريد الإلكتروني من حسابات Microsoft 365." كما تواصل APT29 إظهار تكتيكات استثنائية للأمن التشغيلي والتهرب "

تكتيك آخر أحدث يستخدم والمتمثل في العمليات الأخيرة وهو استخدام هجوم تخمين كلمة المرور للحصول على بيانات الاعتماد المرتبطة بحساب خامل وتسجيله للمصادقة متعددة العوامل، مما يمنحه حق الوصول إلى البنية التحتية VPN للمؤسسة.

لا تزال APT29 مجموعة تهديد غزيرة الإنتاج وماهرة. ففي الشهر الماضي، وضعت Palo Alto Networks Unit 42 علامة على حملة تصيد احتيالي تستفيد من خدمات التخزين السحابي Dropbox و Google Drive لنشر البرامج الضارة وغيرها من إجراءات ما بعد الاختراق.